Hallo,

ich habe eine Kuriosität, und weiß nicht mehr weiter.

Ausgangslage:

1.) Ich habe diverse URL's mit Reverse-Proxy an Docker gebunden

2.) Diese URL's werden mittels DDNS geupdatet, so dass von überall aus Zugegriffen werden kann.

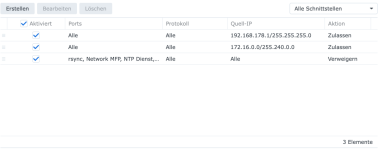

3.) Die Firewall-Regel ist in der Synology eingerichtet, dass http (80) und https (443) erlaubt sind.

4.) ich bin vor Kurzem vom IPv4 auf IPv6 gewechselt, da ich nun auf Glasfaser bin und einen DualStack habe. Somit keine eigene IPv4 mehr

5.) Auf der FritzBox sind die Ports 80 und 443 für IPv6 auf die Synology geroutet.

6.) Im DNS-Rebind-Schutz sind meine Domänen eingetragen

Die Webseiten sind alle erreichbar !!! Egal von wo. Das ist wunderbar und so soll es ja auch sein.

Und jetzt kommt es...

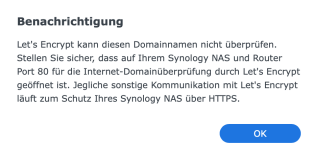

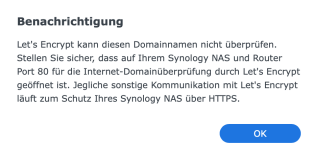

Die SSL-Zertifikate können nicht mehr erneuert werden, hier kommt die Meldung:

Schalte ich die Firewall auf der Synology aus, dann funktioniert Let's Encrypt wieder. Somit sagt es mir eigentlich, dass ein Fehler in den Firewall-Regeln besteht und der Port 80 wohl blockiert wird.

Aber das besondere ist, wenn ich jetzt ein Prüftool verwende, wie z.B. https : // port. tools / port-checker-ipv6 (Sorry, die URL musste ich so splitten, sonst wird mein Beitrag nicht freigegeben :-( ) Dort trage ich meine IPv6 der Synology NAS ein und prüfe den Port 80. Hier wird mir gesagt, dass der Port nicht erreichbar ist --> Und das egal ob die Firewall aktiv oder ausgeschaltet ist.

Ich habe die Firewall wie von Marius Hosting erklärt eingerichtet. https : // mariushosting . com / synology-how-to-correctly-set-up-firewall-on-dsm-7

Hier habe ich die Basis-Konfiguration (dynamische IP) gewählt, und die Optionalen Einrichtungen für Docker.

Jetzt verstehe folgendes nicht:

1.) Warum werden die Webseiten korrekt erreicht, wenn doch der Port 80 oder 443 angeblich nicht verfügbar ist?

2.) Warum funktioniert Letsencrypt mit der Firewall Regel nicht? Was muss ich zusätzlich freigeben?

Danke schon mal.

Clamsy

ich habe eine Kuriosität, und weiß nicht mehr weiter.

Ausgangslage:

1.) Ich habe diverse URL's mit Reverse-Proxy an Docker gebunden

2.) Diese URL's werden mittels DDNS geupdatet, so dass von überall aus Zugegriffen werden kann.

3.) Die Firewall-Regel ist in der Synology eingerichtet, dass http (80) und https (443) erlaubt sind.

4.) ich bin vor Kurzem vom IPv4 auf IPv6 gewechselt, da ich nun auf Glasfaser bin und einen DualStack habe. Somit keine eigene IPv4 mehr

5.) Auf der FritzBox sind die Ports 80 und 443 für IPv6 auf die Synology geroutet.

6.) Im DNS-Rebind-Schutz sind meine Domänen eingetragen

Die Webseiten sind alle erreichbar !!! Egal von wo. Das ist wunderbar und so soll es ja auch sein.

Und jetzt kommt es...

Die SSL-Zertifikate können nicht mehr erneuert werden, hier kommt die Meldung:

Schalte ich die Firewall auf der Synology aus, dann funktioniert Let's Encrypt wieder. Somit sagt es mir eigentlich, dass ein Fehler in den Firewall-Regeln besteht und der Port 80 wohl blockiert wird.

Aber das besondere ist, wenn ich jetzt ein Prüftool verwende, wie z.B. https : // port. tools / port-checker-ipv6 (Sorry, die URL musste ich so splitten, sonst wird mein Beitrag nicht freigegeben :-( ) Dort trage ich meine IPv6 der Synology NAS ein und prüfe den Port 80. Hier wird mir gesagt, dass der Port nicht erreichbar ist --> Und das egal ob die Firewall aktiv oder ausgeschaltet ist.

Ich habe die Firewall wie von Marius Hosting erklärt eingerichtet. https : // mariushosting . com / synology-how-to-correctly-set-up-firewall-on-dsm-7

Hier habe ich die Basis-Konfiguration (dynamische IP) gewählt, und die Optionalen Einrichtungen für Docker.

Jetzt verstehe folgendes nicht:

1.) Warum werden die Webseiten korrekt erreicht, wenn doch der Port 80 oder 443 angeblich nicht verfügbar ist?

2.) Warum funktioniert Letsencrypt mit der Firewall Regel nicht? Was muss ich zusätzlich freigeben?

Danke schon mal.

Clamsy