Hey Leute, irgendwie habe ich gestern geahnt, dass es keine Gute Idee ist eine SSH einzurichten.

Warum habe ich die eingerichtet?

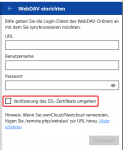

Ich kriege es per WebDAV einfach nicht hin über ScanBot App einfach meine Dateien auf meine Synology hochzuladen.

Es erscheint immer wieder ein SSL Fehler auf.

Daher tat ich das nun über SFTP. Und es funktioniert.

Alle Ports bis auf der 22 und 5001 ist in der Synology blockiert.

Zu meinem erschrecken bin ich aber heute morgen aufgestanden mit einer Synology Mail Benachrichtigung, dass die IP

3.12.254.195 aus NewYork heute um 4:31h versucht hat innerhalb 5 Minuten sich 10x einzuloggen.

Ich habe die SFTP Funktion sofort wieder ausgeschaltet.

Bin ich nun ein Zielobjekt der NSA geworden weil ich gestern versucht habe zu erkunden wie ich über den ASUS Router eine permanente VPN Verbindung einrichten kann? xD

xD

Oder ist es etwas womit ich leben muss oder irgendein selbst verursachtes Fehler?

Habt ihr nun einen Tipp für mich wie ich sowas vermeiden kann?

Vergessen zu erwähnen, dass meine Synology auch über eine DynDNS erreichbar ist. (no-iP.com)

Warum habe ich die eingerichtet?

Ich kriege es per WebDAV einfach nicht hin über ScanBot App einfach meine Dateien auf meine Synology hochzuladen.

Es erscheint immer wieder ein SSL Fehler auf.

Daher tat ich das nun über SFTP. Und es funktioniert.

Alle Ports bis auf der 22 und 5001 ist in der Synology blockiert.

Zu meinem erschrecken bin ich aber heute morgen aufgestanden mit einer Synology Mail Benachrichtigung, dass die IP

3.12.254.195 aus NewYork heute um 4:31h versucht hat innerhalb 5 Minuten sich 10x einzuloggen.

Ich habe die SFTP Funktion sofort wieder ausgeschaltet.

Bin ich nun ein Zielobjekt der NSA geworden weil ich gestern versucht habe zu erkunden wie ich über den ASUS Router eine permanente VPN Verbindung einrichten kann?

Oder ist es etwas womit ich leben muss oder irgendein selbst verursachtes Fehler?

Habt ihr nun einen Tipp für mich wie ich sowas vermeiden kann?

Vergessen zu erwähnen, dass meine Synology auch über eine DynDNS erreichbar ist. (no-iP.com)