- Registriert

- 17. Dez. 2014

- Beiträge

- 6.057

- Reaktionspunkte

- 1.857

- Punkte

- 254

Es gibt viele Wege nach Rom.

Der Weg über eine Triggerdatei und inotify wäre eins davon. Die könnte man noch verfeinern, z.B. nur spezielle Ordner mounten, je nachdem wie man die Triggerdatei benennt.

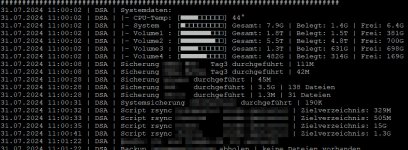

Ich für mich habe den Weg über einen Messenger (Telegram) gewählt. Dort habe ich einen Bot erstellt und das NAS kann Nachrichten an mich versenden. Die bekomme ich dank dem Messenger sofort.

Angefangen hat es mit diesem Script hier:

https://github.com/fabianonline/telegram.sh

Das hat sehr gut funktioniert, kann ich nur empfehlen.

Inzwischen nutze ich es nicht mehr, da ich die API von Telegram direkt anspreche. Das brachte mir noch mehr Möglichkeiten, z.B. ich kann auch (ausgewählte) Befehle über Telegram absetzen, die das NAS liest und bearbeitet.

Der Weg über eine Triggerdatei und inotify wäre eins davon. Die könnte man noch verfeinern, z.B. nur spezielle Ordner mounten, je nachdem wie man die Triggerdatei benennt.

Ich für mich habe den Weg über einen Messenger (Telegram) gewählt. Dort habe ich einen Bot erstellt und das NAS kann Nachrichten an mich versenden. Die bekomme ich dank dem Messenger sofort.

Angefangen hat es mit diesem Script hier:

https://github.com/fabianonline/telegram.sh

Das hat sehr gut funktioniert, kann ich nur empfehlen.

Inzwischen nutze ich es nicht mehr, da ich die API von Telegram direkt anspreche. Das brachte mir noch mehr Möglichkeiten, z.B. ich kann auch (ausgewählte) Befehle über Telegram absetzen, die das NAS liest und bearbeitet.

.

.