- Mitglied seit

- 09. Mai 2019

- Beiträge

- 1.866

- Punkte für Reaktionen

- 765

- Punkte

- 128

Hallo @ViperRt10 ,

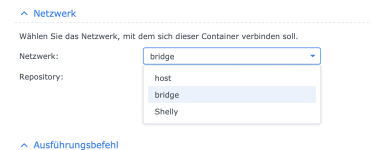

ich weiß zwar nicht ganz genau wie du das meinst bzw. ob man Docker dahin "trimmen" kann. Aber ich glaube schon. Ich habe meine 2 Anschlüsse (DS918+) wie folgt aufgeteilt:

1. NIC 192.168.1.220

2. NIC 192.168.10.220 (VLAN)

Somit kann ich steuern, dass die normalen Arbeiten (meiner Frau/Kinder), also Word, Excel, Fotos usw. über die 192.168.1.220 gehen, denn so sind auch die Netzlaufwerke eingebunden, und das Anschauen der Filme über Jellyfin dann über die 192.168.10.220. Ist eine "Art Flusssteuerung".

So kannst du, wenn du das brauchst, auch die Firewall Regeln besser steuern. Ich könntest somit in der Firewall bei der IP 192.168.10.220 das DSM sperren und bei der 192.168.1.220 durchlassen. Ich habe zwar schon die Begrenzung der Apps und Ordner beim Benutzer drin, aber das wäre dann noch einmal eine zusätzliche Sperre.

Ich hoffe, ich konnte dir helfen und habe dich halbwegs richtig verstanden.

ich weiß zwar nicht ganz genau wie du das meinst bzw. ob man Docker dahin "trimmen" kann. Aber ich glaube schon. Ich habe meine 2 Anschlüsse (DS918+) wie folgt aufgeteilt:

1. NIC 192.168.1.220

2. NIC 192.168.10.220 (VLAN)

Somit kann ich steuern, dass die normalen Arbeiten (meiner Frau/Kinder), also Word, Excel, Fotos usw. über die 192.168.1.220 gehen, denn so sind auch die Netzlaufwerke eingebunden, und das Anschauen der Filme über Jellyfin dann über die 192.168.10.220. Ist eine "Art Flusssteuerung".

So kannst du, wenn du das brauchst, auch die Firewall Regeln besser steuern. Ich könntest somit in der Firewall bei der IP 192.168.10.220 das DSM sperren und bei der 192.168.1.220 durchlassen. Ich habe zwar schon die Begrenzung der Apps und Ordner beim Benutzer drin, aber das wäre dann noch einmal eine zusätzliche Sperre.

Ich hoffe, ich konnte dir helfen und habe dich halbwegs richtig verstanden.