- Registriert

- 28. Okt. 2020

- Beiträge

- 15.144

- Reaktionspunkte

- 5.511

- Punkte

- 564

Achja und @Yahooman

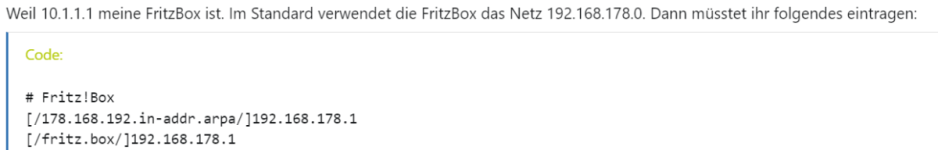

Wenn du nur IPv6 am Client deaktivierst, kann das unschöne Folgen haben. U.U. antwortet der AdGuard nämlich auf eine Anfrage mit der IPv6. Dann erhältst du am Client einen Fehler. Ich habe bei mir IPv6 im AdGuard (im Interface unter "Einstellungen" -> "DNS-Einstellungen") und unbound deaktiviert. Im unbound geht das, indem man in der

EDIT: Hab ich mit als Schritt 10 in die Anleitung gepackt.

Wenn du nur IPv6 am Client deaktivierst, kann das unschöne Folgen haben. U.U. antwortet der AdGuard nämlich auf eine Anfrage mit der IPv6. Dann erhältst du am Client einen Fehler. Ich habe bei mir IPv6 im AdGuard (im Interface unter "Einstellungen" -> "DNS-Einstellungen") und unbound deaktiviert. Im unbound geht das, indem man in der

unbound.conf folgende Zeilen ergänzt:

INI:

do-ip6: no

local-zone: ip6.arpa. refuse

prefer-ip6: noEDIT: Hab ich mit als Schritt 10 in die Anleitung gepackt.

Zuletzt bearbeitet: